LinuxParty

La dirección de ingeniería de Fedora ha publicado algunas características que veremos en la próxima versión de Fedora 24, conoce cuales son.

Entre las características mas destacables que han sido aprobadas para Fedora 24 tenemos:

- Leer más: Se dan a conocer algunas características de Fedora 24 Escribir un comentario

Una noticia ha recorrido los medios como todo un descubrimiento y asombro, se trata de un descubrimiento hecho por WalkingCat, un hacker que ha detectado ciertos ficheros que pertenecen a Linux pero que misteriosamente estaban en Microsoft Windows 10 con la nueva actualización que ha recibido el sistema operativo de Redmond. Insisto, muchos medios lo han visto como algo sorprendente, pero… ¿lo es?

Con la Distribution Outreach Program la comunidad de KDE pretende mejorar la colaboración con cualquier distribución que integre el entorno de escritorio, subrayando que KDE es y seguirá siendo “distro-agnóstica”, es decir, que nunca antepondrá una mejor integración con una distribución concreta. Por lo tanto, si bien la noticia es positiva de cara a desarrolladores, es imposible no ver en esta iniciativa una suerte de movimiento conciliador en relación a los últimos acontecimiento en torno al proyecto.

No me gusta a mi mucho este movimiento, desconfío, ¿por qué?

Según fuentes de Canonical han llegado a acuerdos con Microsoft, para que Ubuntu Linux, sea capaz de ejecutarse en Windows 10.

Esto será algo más que ejecutar el intérprete de comandos en Windows 10. Después de todo, gracias a programas como Cygwin o utilidades como Msys, los usuarios incondicionales Unix han sido durante mucho tiempo capaz de ejecutar la interfaz de línea de comandos Bash (CLI) en Windows.

Ubuntu 16.04, la nueva versión de Ubuntu que se publicará en abril no ofrecerá el driver privativo fglrx para las tarjetas gráficas de AMD. En su lugar Canonical ha apostado por el driver libre, indicando que los usuarios que quieran el driver privativo siempre podrán descargarlo desde la web de AMD bajo su propia responsabilidad. Esta decisión que, en un principio, podría verse como una falta de visión por parte de Ubuntu puesto que el usar el driver libre supondrá una merma de características y de velocidad; sin embargo, pese a lo arriesgado del movimiento, es un gran acierto. Ubuntu 16.04 es una versión LTS (siglas de Long Term Support o soporte extendido) lo que se significa que Canonical dará soporte a esta versión durante 3 años.

«Dell anuncia que con el lanzamiento de su Edge Gateway 5000, introducirá el soporte para la actualización o 'flasheo' del firmware UEFI 2.5 en forma nativa en Linux. Además señala que las herramientas de software utilizadas serán todas Open Source. Esto ha sido posible gracias a la colaboración con RedHat desde donde se han desarrollado las herramientas fwupd y fwupdate, además de introducir soporte ESRT en el kernel Linux, y al apoyo de Intel y Canonical para corregir problemas relacionados con la arquitectura, herramientas, procesos y metadatos en el hardware. Las actualizaciones se publicarán mediante el Linux Vendor Firmware Service (LVFS) creado también por RedHat. El Edge Gateway 5000 de Dell incluirá de serie Ubuntu Snappy e Intel Wind River IDP, pero las herramientas de actualización están ya disponibles para su uso en Fedora 23, Debian Unstable y Ubuntu 15.04+»

Fedora tiene un lugar especial en mi corazón y mi vida: fue mi primer sistema operativo basado en Linux que usé. Pero esa no es la única razón por la que es especial. Los desarrolladores de Fedora también se encuentran entre los principales contribuyentes de muchos proyectos de código abierto.

Como ya sabéis Fedora se ha dividido en tres versiones: Workstation, Server y Cloud. Una gran ventaja es que ahora obtienes una versión significativa de Fedora que no viene cargada de paquetes innecesarios: ahora puedes conseguir todo lo que necesitas.

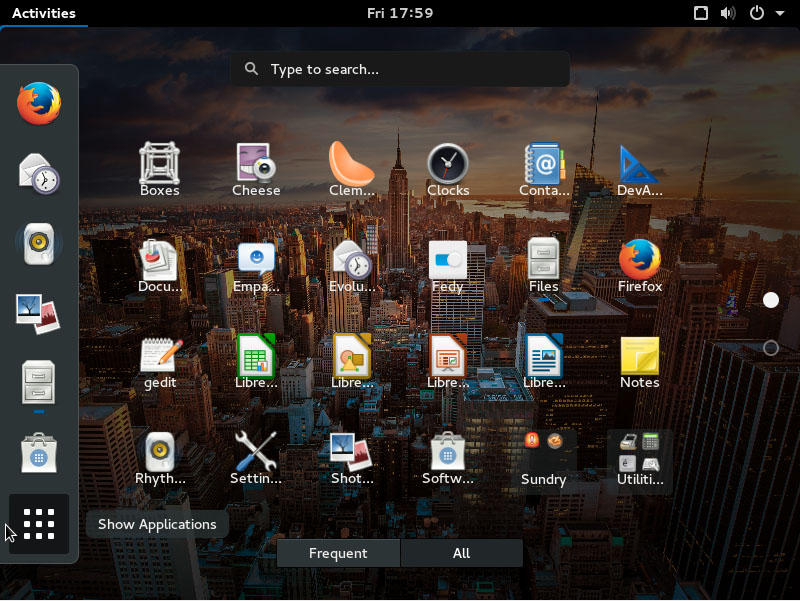

He instalado la estación de trabajo (Workstation) en mi sistema para ver que novedades hay. Soy usuario de Plasma (KDE), pero ya que Fedora utiliza Gnome como escritorio por defecto instalé el sabor Gnome para disfrutar de la experiencia de Fedora.

De momento no hay cifras exactas, pero la tendencia sin duda va en aumento. Aquellos 'techies' europeos que un día hicieron las maletas para viajar a El Dorado, es decir, a Silicon Valley, están regresando a sus patrias. Según cuentan algunos de los que han vuelto, San Francisco, que hace diez o cinco años era el destino predilecto de todo emprendedor, se ha convertido en un lugar donde se puede respirar la competitividad a golpe de talonario (cuesta encontrar buenos informáticos que nadie haya fichado antes) mientras la ciudad ha perdido su encanto.

Ya no son sólo los problemas de gentrificación o aburguesamiento de las ciudades, que están expulsando a muchos colectivos de la zona, sino que las calles parecen haber perdido su alma: hay quien se ha quejado, por ejemplo, de no ver niños correteando.

El mundo de los videojuegos en Gnu/linux es bastante limitado y a pesar de que cada vez son más y más los videojuegos que llegan a Gnu/Linux, lo cierto es que ha sido Steam y su plataforma la que ha hecho llegar más videojuegos a Gnu/Linux. Aún así, lo cierto es que una de las protagonistas más famosas de los videojuegos llegará de manera oficial a Gnu/Linux. Estamos hablando de Lara Croft y Tomb Raider.

Según se apunta, la versión 2013 de Tomb Raider llegará de manera oficial a Gnu/Linux y sin depender de la plataforma Steam. Ahora bien, en este caso los drivers que necesitaba la primera versión del videojuego, que eran de AMD, estarán también en Gnu/Linux por lo que además de tener a Lara Croft, también tendremos a su motor de renderizado, Foundation.

Seguramente ya sabrás que el MWC ha finalizado, el cual ha traído grandes novedades que no han dejado indiferente a nadie. Una de las novedades más destacables del MWC viene por parte de Intel, el cual está trabajando en un SmartPhone capaz de ejecutar con fluidez el sistema operativo Linux de escritorio Debian.

Se trata de un Smartphone con un arranque dual con Android 5.1 y con Linux. El móvil se puede conectar perfectamente a un monitor por MHL y usarse como si de un ordenador de escritorio se tratase.