LinuxParty

COPR es una colección de repositorios personales para software que no se incluye en Fedora. Algunos programas no cumplen con los estándares que permiten un fácil empaquetado. O puede no cumplir con otras normas de Fedora, a pesar de ser de código abierto y gratuito. COPR puede ofrecer estos proyectos fuera del conjunto de paquetes de Fedora. El software en COPR no es compatible con la infraestructura de Fedora ni está firmado por el proyecto. Sin embargo, puede ser una buena forma de probar un software nuevo o experimental.

Aquí hay un conjunto de proyectos nuevos e interesantes en COPR.

SWFTools

SWFTools es un conjunto de herramientas de línea de comandos para manipular y generar archivos SWF. También contiene programas para leer o combinar archivos SWF, o crearlos a partir de otro contenido como imagen, video, audio o archivos de código fuente. Además, SWFTools puede extraer contenido de archivos SWF existentes.

Instrucciones de instalación

El repositorio proporciona actualmente SWFTools para EPEL 6 y 7, y para Fedora 26, 27 y Rawhide. Para instalar SWFTools, use estos comandos:

sudo dnf copr enable scx/swftools sudo dnf install swftools

SolveSpace

SolveSpace es un programa de modelado CAD 2D y 3D paramétrico liviano. Incluye un solucionador de restricciones geométricas avanzadas. SolveSpace hace que el montaje del modelo sea fácil y puede manipular el modelo de forma dinámica. También exporta modelos a archivos STL, DXF, PDF y SVG, entre muchas otras funciones. Además, hay muchos tutoriales disponibles para SolveSpace.

Instrucciones de instalación

El repositorio proporciona actualmente SolveSpace para Fedora 26, 27 y Rawhide. Para instalar SolveSpace, use estos comandos:

sudo dnf copr enable dschubert/solvespace sudo dnf install solvespace

Restic

Restic es un programa de respaldo que pretende ser rápido, eficiente y seguro. Almacena datos como instantáneas deduplicadas, lo que le permite restaurar a un estado desde una hora específica. Restic también admite múltiples back ends de almacenamiento local y remoto. Además, supone que la ubicación de almacenamiento de la copia de seguridad se comparte, por lo que siempre utiliza el cifrado.

Instrucciones de instalación

El repositorio proporciona actualmente Restic para EPEL 7, y para Fedora 26, 27 y Rawhide. Para instalar Restic, use estos comandos:

sudo dnf copr enable copart/restic sudo dnf install restic

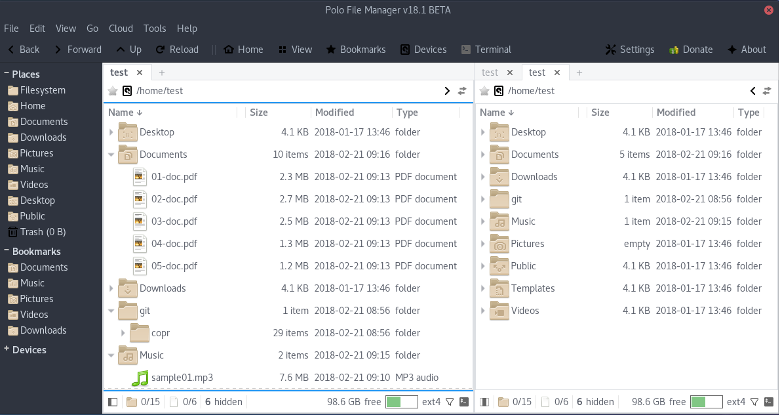

Polo

Polo es un administrador de archivos que admite múltiples paneles, cada uno con múltiples pestañas y un terminal integrado. Polo ofrece muchas características tales como:

- Soporte de sesión

- Un administrador de dispositivos que funciona con dispositivos cifrados LUKS

- Posibilidad de crear archivos utilizando múltiples formatos

- Navegador de archivos como si fueran carpetas normales

- Conjunto completo de opciones de configuración

Instrucciones de instalación

Actualmente, el repo ofrece Polo para Fedora 26, 27 y Rawhide. Para instalar Polo, use estos comandos:

sudo dnf copr enable grturner/Polo sudo dnf install polo

-

Seguridad

- El firewall IPFire para Linux obtiene soporte para criptografía post-cuántica en túneles IPsec

- China presenta un potente cortador de cables de aguas profundas que podría restablecer el orden mundial

- ¿Qué piensan los desarrolladores del kernel de Linux sobre Rust?

- Cómo crear puntos de restauración del sistema en Linux con Timeshift y por qué debería hacerlo

- El Sistema de Detección de Intrusos: Snort. ( Windows y Linux )

- Snort para Windows, detección de Intrusos y seguridad.

- Drones, vigilancia y reconocimiento facial: una startup llamada 'Sauron' presenta un sistema de seguridad para el hogar de estilo militar

- Conexión Segura NFS en Linux, Tunelizar NFS sobre SSH y Configuración de NFS sobre SSH para Mayor Seguridad

- ¿Olvidó su contraseña? Cinco razones por las que necesita un administrador de contraseñas

- Cómo limitar las conexiones SSH (puerto TCP 22) con ufw en Ubuntu Linux

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Millones de teléfonos móviles podrían ser vulnerables a la vigilancia del gobierno chino

- Cómo limitar las conexiones SSH a la red local en Linux

- Los televisores inteligentes son como un «caballo de Troya digital» en los hogares

- Detección de Intrusiones con las herramientas: BASE y Snort.