LinuxParty

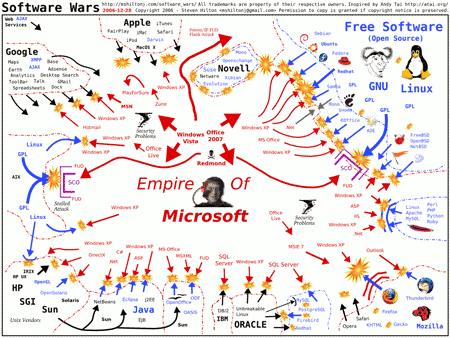

Software Wars, creado por Steven Hilton, es una visualización general de cómo van las guerras del software del siglo XXI, «la batalla épica entre el software libre y el open source contra el imperio Microsoft».

Software Wars, creado por Steven Hilton, es una visualización general de cómo van las guerras del software del siglo XXI, «la batalla épica entre el software libre y el open source contra el imperio Microsoft».

Se podrían discutir un poco los tamaños relativos de cada contendiente,

incluyendo Google (¿demasiado pequeño?) o HP/SGI/Sun (¿demasiado

grandes?) o lo poco visible de la zona LAMP (Linux, Apache, MySQL, PHP

– aunque Tux el pingüino linuxero está bien representado aparte). Este

tipo de mapas nunca son perfectos, lo cual es parte de la gracia. Lo

que queda claro es quién está en el centro y a por quién van todos.

Fuente: http://www.microsiervos.com/archivo/ordenadores/mapa-guerras-software.html

-

Seguridad

- El firewall IPFire para Linux obtiene soporte para criptografía post-cuántica en túneles IPsec

- China presenta un potente cortador de cables de aguas profundas que podría restablecer el orden mundial

- ¿Qué piensan los desarrolladores del kernel de Linux sobre Rust?

- Cómo crear puntos de restauración del sistema en Linux con Timeshift y por qué debería hacerlo

- El Sistema de Detección de Intrusos: Snort. ( Windows y Linux )

- Snort para Windows, detección de Intrusos y seguridad.

- Drones, vigilancia y reconocimiento facial: una startup llamada 'Sauron' presenta un sistema de seguridad para el hogar de estilo militar

- Conexión Segura NFS en Linux, Tunelizar NFS sobre SSH y Configuración de NFS sobre SSH para Mayor Seguridad

- ¿Olvidó su contraseña? Cinco razones por las que necesita un administrador de contraseñas

- Cómo limitar las conexiones SSH (puerto TCP 22) con ufw en Ubuntu Linux

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Millones de teléfonos móviles podrían ser vulnerables a la vigilancia del gobierno chino

- Cómo limitar las conexiones SSH a la red local en Linux

- Los televisores inteligentes son como un «caballo de Troya digital» en los hogares

- Detección de Intrusiones con las herramientas: BASE y Snort.