LinuxParty

AIDE ( Advanced Intrusion Detection Environment ) es un programa para verificar la integridad de un archivo y directorio en cualquier sistema moderno similar a Unix. Crea una base de datos de archivos en el sistema y luego usa esa base de datos como criterio para garantizar la integridad de los archivos y detectar intrusiones en el sistema.

En este artículo, mostraremos cómo instalar y usar AIDE para verificar la integridad de archivos y directorios en la distribución de Fedora.

Cómo instalar AIDE en Fedora

1. La utilidad AIDE se incluye en Fedora Linux de manera predeterminada, por lo tanto, puede usar el administrador de paquetes dnf predeterminado para instalarlo como se muestra.

$ sudo dnf install aide

2. Una vez completada la instalación, debe crear la base de datos inicial de AIDE , que es una instantánea del sistema en su estado normal. Esta base de datos actuará como el criterio contra el cual se medirán todas las actualizaciones y cambios posteriores.

Tenga en cuenta que es importante crear la base de datos en un nuevo sistema antes de llevarla a la red. Y en segundo lugar, la configuración de ayuda predeterminada permite verificar un conjunto de directorios y archivos definidos en el archivo /etc/aide.conf . Debe editar este archivo en consecuencia para configurar más archivos y directorios para que un asistente los vea.

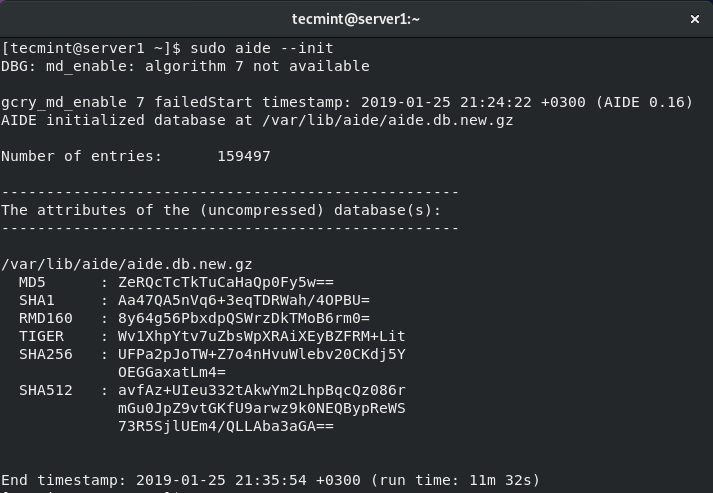

Ejecute el siguiente comando para generar la base de datos inicial:

$ sudo aide --init

3. Para comenzar a usar la base de datos, elimine la subcadena .new del nombre del archivo de la base de datos inicial.

$ sudo mv /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gz

4. Para proteger aún más la base de datos AIDE , puede cambiar su ubicación predeterminada editando el archivo de configuración y modificando el valor DBDIR y apuntándolo a la nueva ubicación de la base de datos.

@@define DBDIR /path/to/secret/db/location

Para mayor seguridad, almacene el archivo de configuración de la base de datos y el archivo binario / usr / sbin / aide en una ubicación segura, como un medio de solo lectura. Es importante destacar que, de hecho, puede aumentar la seguridad al firmar la configuración y / o la base de datos.

Realizar verificaciones de integridad en Fedora

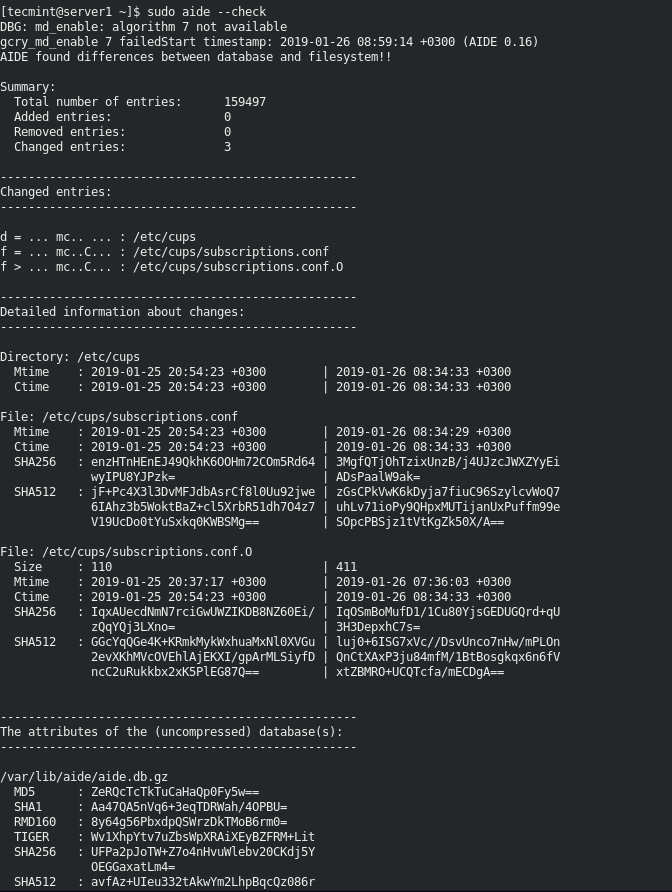

5. Para escanear manualmente el sistema Fedora, ejecute el siguiente comando.

$ sudo aide --check

El resultado del comando anterior muestra diferencias entre la base de datos y el estado actual del sistema de archivos. Muestra un resumen de entradas e información detallada sobre las entradas modificadas.

6. Para un uso efectivo, debe configurar AIDE para que se ejecute como un trabajo cron, para realizar exploraciones programadas, ya sea semanalmente (como mínimo) o diariamente (como máximo).

Por ejemplo, para programar un análisis a medianoche todos los días, agregue la siguiente entrada cron en el archivo / etc / crontab .

00 00 * * * root /usr/sbin/aide --check

Actualización de una base de datos AIDE

7. Después de confirmar los cambios de su sistema, como actualizaciones de paquetes o modificaciones de archivos de configuración, actualice su base de datos AIDE de línea de base con el siguiente comando.

$ sudo aide --update

El comando aide --update crea un nuevo archivo de base de datos /var/lib/aide/aide.db.new.gz . Para comenzar a usarlo para futuros escaneos, debe cambiarle el nombre como se muestra antes (elimine la subcadena .new del nombre del archivo).

Para obtener información adicional sobre AIDE , puede consultar su página de manual.

$ ayudante de hombre

Para otras distribuciones de Linux, puede consultar: Cómo verificar la integridad de archivos y directorios usando "AIDE" en Linux.

AIDE es una poderosa utilidad para verificar la integridad de archivos y directorios en sistemas operativos tipo Unix como Linux. En este artículo, mostramos cómo instalar y usar AIDE en Fedora Linux. ¿Tiene alguna pregunta o comentarios sobre AIDE? Si es así, utilice el formulario de comentarios para comunicarse con nosotros.

-

Seguridad

- La alternativa de la UE a la base de datos de vulnerabilidades de CVE liderada por Estados Unidos ya está lista

- Parrot 7, se actualiza a distro Debian, con KDE, Wayland y herramientas IA

- Bloquear accesos por país a tu Web, cómo hacerlo en Servidores Linux

- Hackers rusos utilizan Hyper-V para ocultar malware de Linux en sistemas Windows

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Configuración paso a paso de una NAT con los iptables

- Snort para Windows, detección de Intrusos y seguridad.

- Detectar ROOTKITS en Linux

- 20 Ejemplos IPTables para nuevos Administradores de Sistemas

- IPTABLES para evitar ataques de Denegación de Servicio (DDoS)

- mod_security y mod_evasive en Linux para CentOS / RedHat

- Un Windows XP sin protección y conectado a Internet: el experimento que demuestra por qué no deberías hacerlo