LinuxParty

Gracias al Arq. Yorik me entero que está disponible para la descarga la versión alpha de Bricscad 10 de forma nativa para GNU/Linux. Este programa es privativo y de pago, la razón para publicar este programa es que entiendo que hay muchos profesionales de la construcción e ingeniería que no pueden migrar a GNU/Linux a causa de no tener un cad nativo con capacidades y modo de uso similar a las del famoso Autocad. El programa Bricscad viene puede ser una alternativa muy conveniente para estos casos, mientras tanto continúo felizmente utilizando Qcad Profesional para todos mis trabajos, con el cual logro tener simplicidad, velocidad y estabilidad.

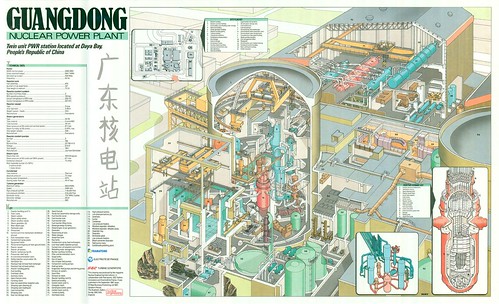

La Universidad de Nuevo México tiene una colección de 105 de estas ilustraciones disponible en INM CSL Nuclear Engineering Wall Charts, que se pueden descargar en forma de PDF.

El precio actual de este trabajo oscila entre 80 centavos a 1.20 dólares por cada mil CAPTCHAs descifradas de acuerdo al sitio Freelancer.com, donde docenas de proyectos de este tipo son ofertados cada semana.

En 2007 un tribunal de primera instancia alemán publicó que la patente no era válida sobre la base de la técnica. El tribunal superior revocó esa decisión alegando que el arte y la técnica no eran lo mismo.

En 2004, la Linux-protecting Public Patent Foundation (PUBPAT) desafió la validez de la patente y durante un tiempo, la patente quedó en un limbo jurídico, pero la Oficina de patentes la restauró después de que Microsoft la modificara. El INPI, a continuación, le dijo a PUBPAT que no podía apelar la decisión.

El proyecto de KDE anunció así la disponibilidad de la versión 4.0 estable de su principal entorno de desarrollo integrado (IDE) KDevelop, que tiene una importante novedad para todos los desarrolladores web: se trata de primer lanzamiento que incluye la primer versión de sus plugins para PHP.

Aunque KDevelop está diseñado para ser un excelente IDE de C++, el soporte para otros lenguajes de programación también está dentro de sus planes, y con esta nueva versión 4.0 confían en que esto sea más fácil que nunca antes, comenzando con PHP.

A día de hoy estamos asistiendo a una importante batalla, la relacionada con el tema del vídeo online, de la cual saldrá la pauta que se seguirá en el futuro en cuanto al vídeo en la red de redes. Por el momento no podemos afirmar al cien por cien quién será el ganador, la guerra continúa desarrollándose, pero la delantera la lleva el códec H.264, es decir que tiene bastantes opciones de convertirse en el vencedor, lo que a muchos no nos hace ni pizca de gracia.

Contamos con varios indicadores que sustentan lo dicho anteriormente, el último un estudio publicado por la gente de encoding.com, servicio que se dedica a codificar vídeos (más de 5 millones en el último año y de sitios tan importantes como MTV o MySpace), el cual deja meridianamente claro que H.264 se está extendiendo por la web como la pólvora. Concretamente tenemos que este códec propietario ha pasado en tan solo un año de contar con el 31% del mercado a un espectacular 66% (Flash ha caído más del 40% y Ogg Theora tiene a día de hoy el 4% del mercado).

-

Seguridad

- El firewall IPFire para Linux obtiene soporte para criptografía post-cuántica en túneles IPsec

- China presenta un potente cortador de cables de aguas profundas que podría restablecer el orden mundial

- ¿Qué piensan los desarrolladores del kernel de Linux sobre Rust?

- Cómo crear puntos de restauración del sistema en Linux con Timeshift y por qué debería hacerlo

- El Sistema de Detección de Intrusos: Snort. ( Windows y Linux )

- Snort para Windows, detección de Intrusos y seguridad.

- Drones, vigilancia y reconocimiento facial: una startup llamada 'Sauron' presenta un sistema de seguridad para el hogar de estilo militar

- Conexión Segura NFS en Linux, Tunelizar NFS sobre SSH y Configuración de NFS sobre SSH para Mayor Seguridad

- ¿Olvidó su contraseña? Cinco razones por las que necesita un administrador de contraseñas

- Cómo limitar las conexiones SSH (puerto TCP 22) con ufw en Ubuntu Linux

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Millones de teléfonos móviles podrían ser vulnerables a la vigilancia del gobierno chino

- Cómo limitar las conexiones SSH a la red local en Linux

- Los televisores inteligentes son como un «caballo de Troya digital» en los hogares

- Detección de Intrusiones con las herramientas: BASE y Snort.