LinuxParty

Me preguntaron si yo sabía qué era la antimateria y contesté: “Sí, la materia formada por antipartículas”. “¿Y qué son las antipartículas?”, prosiguió mi contertulio. “Partículas como las que conocemos, pero con carga opuesta. Por ejemplo, un antiprotón es un protón con carga negativa”. Me detuve al darme cuenta que en realidad no entendía qué diantre era la antimateria…

Por

suerte en casa de Antonio había un físico. Le preguntamos. Tras el

típico “No es mi campo” logramos arrancar la siguiente explicación: “la

antimateria es como la materia ordinaria, pero con partículas de carga

contraria. Como el positrón, que es un electrón con carga positiva”. Y

se quedó tan ancho. “¿Pero qué es? ¿de dónde salen estas partículas?”,

insistimos. “Ya os he dicho que no era mi campo…”

Por

suerte en casa de Antonio había un físico. Le preguntamos. Tras el

típico “No es mi campo” logramos arrancar la siguiente explicación: “la

antimateria es como la materia ordinaria, pero con partículas de carga

contraria. Como el positrón, que es un electrón con carga positiva”. Y

se quedó tan ancho. “¿Pero qué es? ¿de dónde salen estas partículas?”,

insistimos. “Ya os he dicho que no era mi campo…”

id

Software una de las principales compañías desarrolladoras de

videojuegos y de las pocas que portan su tecnología para el sistema

Linux, llego a poner en duda nuevos ports de sus juegos para este

sistema, sin embargo, en el blog de uno de los desarrolladores de la

compañía han dado a conocer que siguen bajo la misma política que han

mantenido sobre el desarrollo de juegos para Linux, reafirmando su

compromiso.

id

Software una de las principales compañías desarrolladoras de

videojuegos y de las pocas que portan su tecnología para el sistema

Linux, llego a poner en duda nuevos ports de sus juegos para este

sistema, sin embargo, en el blog de uno de los desarrolladores de la

compañía han dado a conocer que siguen bajo la misma política que han

mantenido sobre el desarrollo de juegos para Linux, reafirmando su

compromiso.

PostgreSQL es, indicutiblemente, la más popular de las bases de datos SQL de código abierto disponibles para Linux. Aunque en este momento la presencia de MySQL como plataforma de desarrollo Web es abrumadora, PostgreSQL resulta la alternativa más obvia para quienes deseen librarse completamente de las licencias comerciales del software propietario, y optar por una solución 100% libre y gratuita.

Destinatarios

Colegios y Universidades: Administración de alumnos, carreras, cátedras, calificaciones, horarios, etc.

Pymes: Administración de recursos, sueldos y jornales, empleados, gestión contable, etc.

Estudiantes: Aprendizaje.

Comercio: Gestión comercial, sueldos y jornales, control de stock, facturación, ventas, etc.

Estado: Administración de recursos, contabilidad, sueldos y jornales, administración de personal, etc.

Bibliotecas: Administración de recursos, catálogos, indices, prestamos y devoluciones, etc.

Probablemente, la mejor definición de Mound Data Manager sería un estilo de restauración de sistema para aplicaciones. Y aunque la analogía con Windows pueda molestar a los usuarios de Linux, es precisamente eso. Esta sofisticada aplicación realiza instantáneas

de los datos de aplicaciones que queramos para poder revertir los

cambios a cualquier instante anterior, útil si tenemos algún problema o

desastre.

Probablemente, la mejor definición de Mound Data Manager sería un estilo de restauración de sistema para aplicaciones. Y aunque la analogía con Windows pueda molestar a los usuarios de Linux, es precisamente eso. Esta sofisticada aplicación realiza instantáneas

de los datos de aplicaciones que queramos para poder revertir los

cambios a cualquier instante anterior, útil si tenemos algún problema o

desastre.Todavía está bastante verde porque de hecho lleva días desarrollándose, por lo que detecta pocas aplicaciones y no sería raro que fallara. El código fuente está disponible para compilarlo por ti mismo, pero si quieres saber cómo instalarlo en Ubuntu de una manera más sencilla, dale al Leer más para descubrir los comandos.

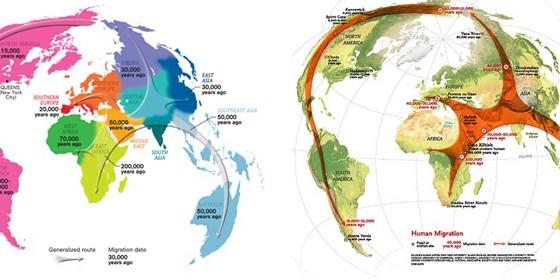

Cuatro años recogiendo ADN en muestras de sangre e hisopos de las mejillas de cientos de grupos de indígenas.

Cuatro años recogiendo ADN en muestras de sangre e hisopos de las mejillas de cientos de grupos de indígenas.

El objetivo: volver sobre la antigua historia de las migraciones humanas desde que nuestra especie se originó en África hace unos 200.000 años.

El trabajo hay que agradecérselo a Spencer Wells y sus colegas de la National Geographic y el Proyecto Genográfico de IBM.

La Comisión del Mercado de las Telecomunicaciones (CMT) publicó en julio los resultados de su estudio sobre comercio electrónico en España para el primer trimestre del año. El informe está disponible en el sitio web de la CMT.

Las cifras arrojan un volumen de negocio de 1,239.2 millones de euros, un 3.9% más que en el mismo periodo de 2008.

Las primeras conclusiones que se extraen son bastante obvias. Aunque el volumen en términos absolutos es respetable, aún se trata de un porcentaje mínimo de las transacciones comerciales que se realizan en nuestro país (como referencia, por ejemplo, Telefónica facturó en España en ese mismo periodo 4 veces más). Por otra parte, parece que la recesión se ha cebado también en el mercado on-line, pues el crecimiento interanual en el mismo periodo fue nada más y nada menos que del 52.5%. Las cifras de crecimiento están muy lejos de lo que podría esperarse de un sector relativamente joven y revolucionario.

-

Seguridad

- El firewall IPFire para Linux obtiene soporte para criptografía post-cuántica en túneles IPsec

- China presenta un potente cortador de cables de aguas profundas que podría restablecer el orden mundial

- ¿Qué piensan los desarrolladores del kernel de Linux sobre Rust?

- Cómo crear puntos de restauración del sistema en Linux con Timeshift y por qué debería hacerlo

- El Sistema de Detección de Intrusos: Snort. ( Windows y Linux )

- Snort para Windows, detección de Intrusos y seguridad.

- Drones, vigilancia y reconocimiento facial: una startup llamada 'Sauron' presenta un sistema de seguridad para el hogar de estilo militar

- Conexión Segura NFS en Linux, Tunelizar NFS sobre SSH y Configuración de NFS sobre SSH para Mayor Seguridad

- ¿Olvidó su contraseña? Cinco razones por las que necesita un administrador de contraseñas

- Cómo limitar las conexiones SSH (puerto TCP 22) con ufw en Ubuntu Linux

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Millones de teléfonos móviles podrían ser vulnerables a la vigilancia del gobierno chino

- Cómo limitar las conexiones SSH a la red local en Linux

- Los televisores inteligentes son como un «caballo de Troya digital» en los hogares

- Detección de Intrusiones con las herramientas: BASE y Snort.