LinuxParty

Tiene sentido, aunque no me lo esperaba: Microsoft ha abierto el baúl de los recuerdos y ha puesto el código fuente de MS-DOS a disposición de todo el mundo con la ayuda del Computer History Museum de Mountain View en California. Concretamente son las versiones 1.1 y 2.0 de este sistema operativo son interfaz gráfica, que sólo los más veteranos recordarán haber usado como mínimo a modo de paso previo para iniciar Windows.

"Todo el mundo se miente a sí mismo, una y otra vez, tanto en su vida personal ("mi báscula del baño, probablemente necesita ser recalibrada ') como su vida profesional ("el código no necesita comentarios"). ITworld ha recopilado algunas de las mentiras más comunes que programadores se dicen  a sí mismos. Estos son algunos ejemplos:. "Este error no tomará mucho tiempo en ser arreglado",

a sí mismos. Estos son algunos ejemplos:. "Este error no tomará mucho tiempo en ser arreglado",

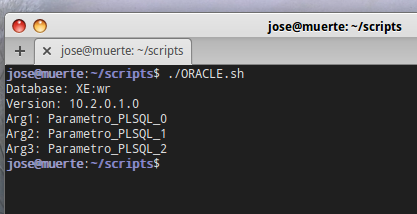

En dbaspot encuentro un buen ejemplo de script de como ejecutar un procedimiento PLSQL desde bash y como almacenar los resultados de las consultas en variables. Éste seria un ejemplo (adaptado para usar mi base de datos Oracle XE):

«Leo en la página web de la Free Software Foundation que los desarrolladores de Replicant, una alternativa libre a los sistemas Android propietarios, han descubierto que en distintos móviles de la gama Samsung Galaxy, la comunicación entre ambos procesadores se realiza mediante un proceso Android que, además de las transferencias de datos habituales, obedece a comandos iniciados por el módem. Estos comandos permiten al módem la lectura, escritura y borrado de ficheros del usuario almacenados en el teléfono. A diferencia del sistema Android que viene de fábrica en los móviles estudiados, el Android que proporciona Replicant no obedece estos comandos procedentes del módem. No obstante, los propios desarrolladores advierten que el 'flasheo' de una ROM alternativa es sólo una solución parcial, ya que el módem seguiría bajo el control de terceros. La FSF anima a que todos los propietarios de modelos afectados inicien una campaña pública de protesta contra Samsung Mobile.»

Vnstat PHP una aplicación de interfaz gráfica para la más famosa utilidad logger de red en modo consola llamada "vnstat". Esta vnstat PHP es una interfaz gráfica para vnstat, para ver y controlar el ancho de banda de red con un informe de tráfico en formato gráfico. Se muestran estadísticas IN y OUT de tráfico de red en cada hora, día, mes o listado completo.

En este artículo se muestra cómo instalar vnstat y vnstat PHP en sistemas Linux.

Requisitos previos Vnstat PHP

Es necesario instalar los siguientes paquetes de software en su sistema.

- Vnstat: Una herramienta de monitoreo de ancho de banda de red de línea de comandos, debe estar instalado, configurado y debe recopilar estadísticas de ancho de banda de la red.

- Apache: Un servidor web para servir páginas web.

- PHP 5: Un lenguaje de script del lado del servidor para ejecutar scripts PHP en el servidor.

- php-gd: Una extensión GD para servir las imágenes gráficas.

La civilización moderna se encamina hacia su colapso y la llegada de ese momento es cuestión de décadas debido a la creciente inestabilidad económica y a la presión sobre los recursos del planeta, según un estudio científico financiado por la NASA.

La civilización moderna se encamina hacia su colapso y la llegada de ese momento es cuestión de décadas debido a la creciente inestabilidad económica y a la presión sobre los recursos del planeta, según un estudio científico financiado por la NASA.

Usando modelos teóricos para predecir el destino del mundo industrializado en el transcurso de las próximas décadas, el matemático aplicado Safa Motesharri con la ayuda de un equipo de especialistas en ciencias naturales y sociales y con la financiación del Goddard Space Flight Center de la NASA, ha descubierto que incluso las estimaciones más conservadoras indican que el mundo se está acercando a un colapso a un ritmo muy rápido. La investigación se publicará en la revista 'Ecological Economics', informó 'The Guardian'.

«Leo en Phoronix que en la última reunión del Comité Técnico de Fedora ha surgido la pregunta: ¿puede Fedora aceptar código de países sobre los que pesan restricciones a la exportación? Red Hat es una compañía americana, cuya sede central se encuentra en Carolina del Norte, EE.UU. Este país mantienen una lista de naciones (Cuba, Irán, Corea del Norte, Sudán, Siria) con las que las actividades comerciales de exportación están limitadas o prohibidas. La aceptación de código procedente de un país 'enemigo' podría conducir a futuros problemas con el gobierno americano. Para evitarlos, el comité de Fedora ha decidido usar la misma táctica 'no preguntes, no digas' que estuvo vigente en el ejército americano durante los años 90.

texto

En este mismo post vamos a aprender las instrucciones de control y bucles en Java, que es muy útil en el desarrollo de una aplicación..

En este mismo post vamos a aprender las instrucciones de control y bucles en Java, que es muy útil en el desarrollo de una aplicación..

El aprendizaje de programación Java, este artículo proviene de Curso de Java, iniciación al lenguaje de programación (1 de 2)

La sentencia if

La sentencia if en Java funciona de forma similar a si la declaración en cualquier otro lenguaje de programación, incluyendo secuencias de comandos shell.

Hacker tendría que estar muy lejos de ser asociado con un pirata informático. Hackear no es quebrantar, sino perfeccionar y completar.

«La Linux Foundation ofrecerá este verano su curso de Introducción a Linux en edX, la plataforma de aprendizaje online masivo de MIT/Harvard tras haberse unido al resto de instituciones que la integran. Normalmente la inscripción en este curso cuesta $2400 pero los participantes que sigan el mismo desde la plataforma edX les saldrá gratis y hasta recibirán su correspondiente certificado firmado digitalmente si superan el mínimo exigible.