LinuxParty

NUESTRO SITIO necesita la publicidad para costear hosting y el dominio. Por favor considera deshabilitar tu AdBlock en nuestro sitio. También puedes hacernos una donación entrando en linuxparty.es, en la columna de la derecha.

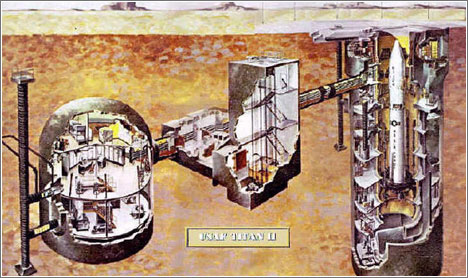

Actualmente hay un montón de antiguos silos de misiles abandonados que

tienen un enorme atractivo para la gente a la que le encanta colarse en

lugares así. Publicó Microsiervos. No parece ser el caso del silo que aparece en esta serie de fotografías que aparentemente está operativo.

Creo recordar que fue en Discovery Channel donde emitieron un documental sobre lo difícil que resulta destruir esos silos (que tienen alturas equivalente a edificios de veinte plantas pero “hacia abajo”) ahora que es necesario tanto porque llegan al final de su vida por cuestiones estratégicas como porque hay que destruirlos para cumplir tratados internacionales de desarme. De hecho son tantos y tan complicados de desmantelar que algunas salen al mercado, se convierten en viviendas, en bonitas casas de campo e incluso hay algún silo a la venta en eBay.

(Con información adicional de (Sub)Urban Abandonments: Missile Silos for Exploration, Visitation and Even for Sale.)

-

Seguridad

- China presenta un potente cortador de cables de aguas profundas que podría restablecer el orden mundial

- ¿Qué piensan los desarrolladores del kernel de Linux sobre Rust?

- Cómo crear puntos de restauración del sistema en Linux con Timeshift y por qué debería hacerlo

- El Sistema de Detección de Intrusos: Snort. ( Windows y Linux )

- Snort para Windows, detección de Intrusos y seguridad.

- Drones, vigilancia y reconocimiento facial: una startup llamada 'Sauron' presenta un sistema de seguridad para el hogar de estilo militar

- Conexión Segura NFS en Linux, Tunelizar NFS sobre SSH y Configuración de NFS sobre SSH para Mayor Seguridad

- ¿Olvidó su contraseña? Cinco razones por las que necesita un administrador de contraseñas

- Cómo limitar las conexiones SSH (puerto TCP 22) con ufw en Ubuntu Linux

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Millones de teléfonos móviles podrían ser vulnerables a la vigilancia del gobierno chino

- Cómo limitar las conexiones SSH a la red local en Linux

- Los televisores inteligentes son como un «caballo de Troya digital» en los hogares

- Detección de Intrusiones con las herramientas: BASE y Snort.

- Configuración con Ejemplos de Snort para Windows, detección de intrusiones