LinuxParty

NUESTRO SITIO necesita la publicidad para costear hosting y el dominio. Por favor considera deshabilitar tu AdBlock en nuestro sitio. También puedes hacernos una donación entrando en linuxparty.es, en la columna de la derecha.

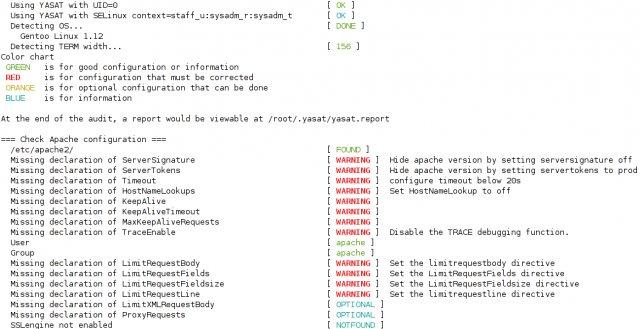

YASAT (Yet Another Stupid Audit Tool) es una sencilla herramienta de auditoría estúpida.

Su objetivo es ser tan simple como sea posible con las dependencias binarias mínimas (sólo sed, grep y cut)

Segundo objetivo es documentar cada prueba con la máxima información y enlaces a la documentación oficial.

Se hacen muchas pruebas para comprobar la configuración del problema de seguridad u otras buenas prácticas.

Comprueba muchas configuraciones de software como:

YASAT has been tested on

- Apache

- Bind DNS

- CUPS

- PHP

- kernel configuration

- mysql

- network configuration

- openvpn

- Packages update

- samba

- snmpd

- squid

- syslog

- tomcat

- user accounting

- vsftpd

- xinetd

YASAT has been tested on

- Gentoo

- Debian

- Ubuntu

- FreeBSD

- OpenBSD

- RedHat

- CentOS

- ArchLinux

- Sin embargo, debería funcionar en todos los Unix, aunque muchas pruebas estén orientadas a los Linux.

Para más información, puede ir:

-

Películas

- La película 'Flow', renderizada con Blender, gana el Oscar a la mejor película de animación, superando a Pixar

- ¿Los streamers pierden más tiempo decidiendo qué mirar?

- 'Super Mario Bros. Movie' bate récords tras la apertura de película animada más taquillera de la historia

- Cómo editar un vídeo con ffmpeg

- Cambiar / redimensionar tamaño de un video en Linux con ffmpeg

- Pelis a la carta: una tremenda extensión para tu media center

- Unir con Linux varios ficheros de video AVI en uno único

- Reconstruir video dañado en linux

- Y la película más descargada este 2011 es…

- Curso de Edición de Vídeo en Linux, 11 capítulos.

- Editar y retocar vídeo en Linux

- ¿Por qué la gente debe dejar de ser engañada por la estafa del 3D?

- The Matrix Re-Reloaded

- El Estado Español gasta 80 M. en Cine y 12 M. en Investigación

- ¿Quien vigila al vigilante? prepararse para ser visto mientras ve una película