LinuxParty

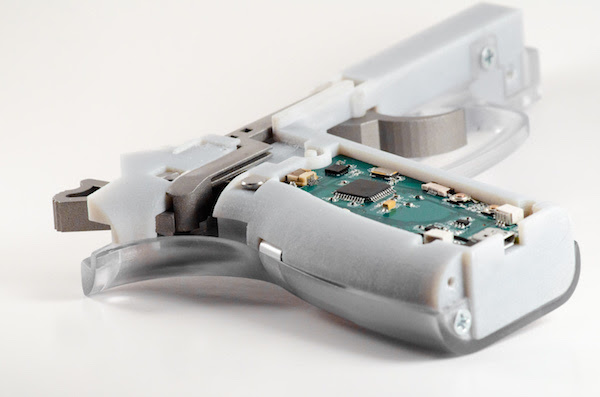

Kai Kloepfer es un estudiante de secundaria de 17 años de edad, de Colorado, que acaba de ganar el Smart Tech para el desafío de armas de fuego. Kloepfer ha diseñado y construido un arma inteligente que sólo se desbloqueará y abrirá fuego para los usuarios que abastecen las huellas dactilares adecuadas.

"El arma funciona mediante la creación de un ID de usuario y bloqueo de la huella digital de cada usuario que reconoce el uso de la pistola. La pistola sólo se desbloqueará con la huella digital única de aquellos que ya tienen permiso para acceder a la pistola...

Según él, todos los datos de usuario se mantienen en la pistola y nada se carga en otro sitio, así que sería muy difícil de hackear ". El arma puede tener un máximo de 999 usuarios autorizados, y su precisión en la detección de las huellas dactilares es del 99,99%.

El ganador del desafío, cuyo premio es de $50,000 en fondos para continuar con el desarrollo del arma inteligente. Algunos de los fondos ya han ido hacia porciones de impresión del prototipo 3-D.

-

Ciencia

- ¿Adiós a las canas? La ciencia descubre cómo revertir el proceso de las canas

- Nuevos estudios científicos sugieren que la Sábana Santa podría tener 2.000 años de antigüedad

- Mark Thomson, del CERN: La IA revolucionará la física fundamental

- Por qué incluso los físicos siguen sin entender la teoría cuántica 100 años después

- Se descubrieron tres nuevos materiales superconductores en 2024

- Desigualdad global en las tasas de natalidad: ¿Cómo afectará el baby boom y el baby bust a la economía en 2100?

- El agujero más cercano al centro de la tierra. Voronya

- Microplásticos y seguridad alimentaria. Capitulo III. Mecanismos moleculares e impacto de los microplásticos en la salud humana.

- Microplásticos Y Seguridad Alimentaria. Capítulo II

- La Lima de Cañaveral, Cáceres, oriunda de ésta zona, es exclusiva y está en peligro de extinción.

- Microplásticos Y Seguridad Alimentaria. Capítulo I: Origen Y Generalidades.

- Glaciares de Sal Plantean la Probabilidad de Vida en Mercurio, el planeta más próximo al Sol.

- Hombre de Petralona: Un Enigma Cronológico que Desafía las Teorías Establecidas

- Implante Innovador Recupera Movilidad en Extremidades Paralizadas, Abriendo Camino a Curar la Parálisis.

- La Prótesis Biónica que Cambió la Vida de una Paciente Después de 20 Años de dolores